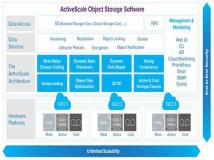

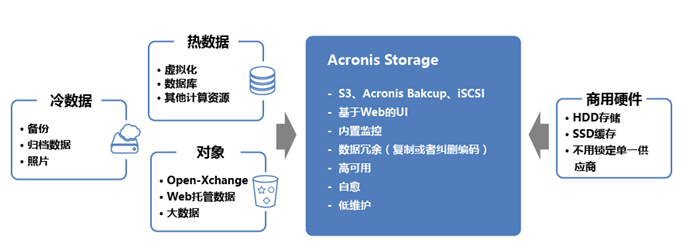

Acronis Storage是一个SDS解决方案,能够快速、轻松地将异构硬件转换为受保护的企业级且可扩展的存储,从而降低总体拥有成本。

数据都存储在某个地方。我们都熟悉硬盘、光盘、磁带和其他的存储方式,而云存储和软件定义存储是当我们谈论大容量数据时,经常提到的两种现代化的数据存储方式。安克诺斯于2016年进入软件定义存储(SDS)市场,并率先使用基于区块链的数据验证技术。

Acronis Storage是一个SDS解决方案,允许服务提供商和最终用户能够快速、轻松地将异构硬件转换为受保护的企业级且可扩展的存储,从而降低您的总体拥有成本。

Acronis Storage 优化商用硬件的使用率

借助SSD缓存、自动负载平衡和并行复制等功能,Acronis Storage可将文件、数据块和基于对象的存储整合到一个软件定义的可扩展解决方案中,以满足现代企业的需求。Acronis Storage旨在为两个或更多数据中心提供单一存储。对象数据通过异步复制,被主动复制到所有数据中心。单个命名空间允许跨所有数据中心访问数据,这可以防止单个数据中心的故障,同时提供最高级别的数据保护和可用性。Acronis Storage使用256位密钥的高级加密标准(AES)为存储的所有数据提供透明加密。

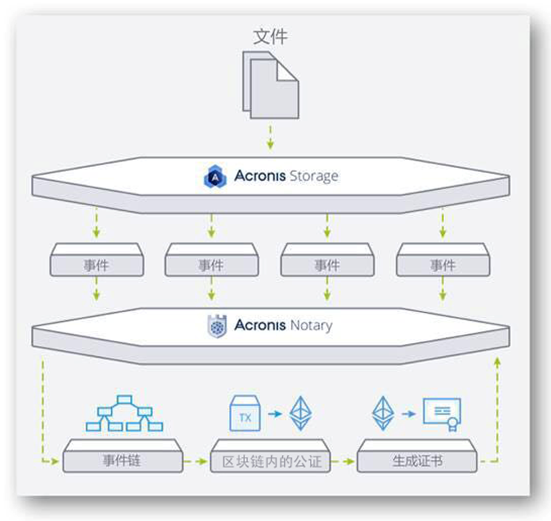

Acronis Storage的一个重要组成部分是Cloud RAID,它负责管理开销和计算时间,并解决数据完整性以及数据重建和恢复的问题。另一个独特的功能是Acronis Notary – 一个可提供数据不变性和真实性验证的,基于块链的技术。

安克诺斯是将区块链加入数据保护业务的前驱者。2016年发布的Acronis Storage就是首次将软件定义存储(SDS)集成区块链,并融入到了数据保护中。带有区块链的Acronis Notary为受保护的数据的生成时间戳指纹,并将其存储在以太坊中,这是一个基于公共区块链的分布式账本。区块链分布在数百个不相关的单位之间,并进行加密。区块链中的每个记录都是不可改变的,可独立验证。通过对比相同数据的两个指纹(256位SHA-2哈希),Acronis Storage可以验证存储数据的真实性和完整性。

Acronis Notary 使用以太坊账本存储认证哈希值

携手英特尔克服存储挑战

除了自有创新技术之外,安克诺斯在Acronis Storage产品中使用英特尔®智能存储加速库(英特尔® ISA-L), ISA-L是一个包含核心存储、加密和压缩算法的算法库,可优化应用程序的压缩率和吞吐量的性能。

安克诺斯在Archive 3存储格式中使用了多个ISA-L算法,包括使用CRC64校验和计算,使用SHA-1多缓冲区和滚动散列进行重复数据删除。循环冗余校验(CRC)功能用于检测传输过程中对原始数据的意外更改。CRC64扩展了熟悉的CRC功能,可以在大小达18 EB的对象上提供数据的完整性,ISA-L相对于CRC32没有任何性能损失。

ISA-L的使用为安克诺斯工程师在研发中带来了更多的便利,同时也提高了Intel CPU的性能,特别是支持AVX-512指令集的CPU。安克诺斯能够立即采用高性能算法并进行部署,而不用费力地创建和调整内部部署。除了ISA-L提供的性能改进之外,安克诺斯还能够将开发重点放在功能和数据服务上。

内部和开源技术的最佳结合

针对存储格式和产品,至关重要的因素有下面几项:

1. 高效快捷;

2. 保证数据的完整性;

3. 通过加密、压缩、重复数据删除和上述其他高级功能可提供安全性。

Acronis Storage和Acronis Archive 3提供了所有这些功能,并且使用了如英特尔®智能存储加速库这样的行业领先的服务库。对于安克诺斯的客户来说,这意味着通过异构硬件就可降低成本,提高IT生产力,降低磁盘开销,实现可靠的数据保护和可用性。使用区块链以太坊分类账进行身份验证时,安克诺斯产品还提供了独特的数据保护。这意味着您可以确定数据是不可变的,这与数据存储在Acronis Storage时完全一样。

关于安克诺斯

通过AnyData引擎驱动的技术,以及优秀的镜像技术,安克诺斯能够为所有文件、应用程序和操作系统提供在任何环境下(包括虚拟,物理,云和移动环境)方便、完整、安全的备份服务。

公司成立于2002年,安克诺斯为全球超过145个国家的500万个人用户及50万家企业用户提供数据保护服务。拥有超过100项专利,安克诺斯产品被Network Computing、TechTarget和IT Professional 评为年度最佳产品。其产品涵盖众多功能,包括迁移,克隆和复制等。

声明: 此文观点不代表本站立场;转载须要保留原文链接;版权疑问请联系我们。