这涉及利用英特尔的Software Guard Extension(SGX)该平台可为Kubernetes工作负载提供机密计算数据保护。

中存储网编译消息,微软正在将机密计算数据保护引入Kubernetes工作负载中,以帮助组织将更多数据迁移到云环境。

Microsoft Azure首席项目经理Lachlan Evenson在本周的Kubecon + CloudNativeCon North America 2019活动的主题演讲中表示,云巨头提供了“ 芯片的安全性 ”。这涉及利用英特尔的Software Guard Extension(SGX)该平台可为Kubernetes工作负载提供机密计算数据保护。对于希望在Kubernetes环境中运行关键任务工作负载的企业,此举应减少障碍。

他说,犹豫将关键任务工作负载转移到容器或Kubernetes环境的组织现在可以“充满信心地移动它们。” Evenson在随附的博客文章中解释说,它还提供了额外的保护层,可防止潜在的恶意内部人员进入网络。云提供商,减少数据泄漏的机会,并可能有助于满足某些法规遵从性需求。

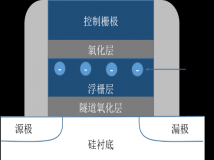

微软此举基于英特尔的SGX技术,它是一项基于硬件的技术,可将特定的应用程序代码和数据隔离在内存(或专用区域)的私有区域中运行,从而保护选定的代码和数据免于泄露或修改。它还使用Microsoft的Open Enclave SDK,这是一个开放源代码框架,允许开发人员使用单个包含抽象来构建受信任的执行环境(TEE)应用程序。

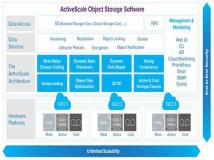

部署模型首先使用Open Enclave SDK进行代码中的机密计算。然后,用户可以在支持Intel SGX的硬件上创建一个Kubernetes集群,就像在其某些数据中心中使用的DC系列虚拟机(VM)一样方便。然后,可以将工作负载调度为Kubernetes的资源,在其中可以在支持TEE的硬件上使用Open Enclave SDK。

Evenson表示,最终结果超出了Google的gVisor和Amazon Web Services(AWS)的Firecracker等平台的安全性工作,这些平台可以处理操作系统和虚拟机管理程序等某些层的安全性。他说:“经常被忽视的是下面的硬件。”

增强型Kubernetes集群可以在基本DC系列平台的顶部运行,而无需额外付费。

随着数据在企业的IT环境之间移动,机密计算已成为重要的话题-加密已成为必需,而不仅仅是一件好事。其概念是,为了保护工作负载在本地数据中心,公共云和边缘之间移动时的安全,需要对静态,传输和使用中的数据进行加密。在这三个生命周期阶段中,对使用中的数据进行加密是最具挑战性的。

机密计算解决了这一问题,并使加密的数据可以在内存中进行处理,而不会暴露给系统的其余部分。这样可以减少敏感数据的暴露,并为用户提供更好的控制和透明度。

英特尔和微软最近向Linux基金会捐赠了各自平台的开源代码,作为新组建的机密计算联盟的基础。其他创始成员包括阿里巴巴,阿姆,百度,谷歌云,IBM,红帽,瑞士电信和腾讯。Evenson指出,这种努力是加快采用机密计算的一种方式。

什么是机密计算?

Linux Foundation 在一份声明中表示,新成立的 Confidential Computing Consortium 机密计算联盟将专注于方法标准化以确保可以在内存处理过程中加密数据而不会暴露给计算机系统的其他部分,其目的是“减少敏感数据的曝光,为用户提供更好的控制权和透明度”。

声明: 此文观点不代表本站立场;转载须要保留原文链接;版权疑问请联系我们。