网络安全

阿里云新加坡节点预售受热捧 首推10余款产品

9月9日,阿里云宣布其新加坡数据中心正式启用,目前该节点已经开放销售,首批上线产品达10余款。这是第一次有中国云服务商在新加坡提供云计算服务,为中国企业拓展亚太市场提供了极大的便利。...

2014 年数据泄露成本调查

Ponemon“数据泄露成本调查”基于调查参与者涉及 1000 到 100000 条受损记录的实际数据泄露体验,提供有关数据泄漏成本的详细趋势分析信息。成本度量包括与组织响应个人信息失窃或丢失相关的直接、间接和机会成本。...

斩断网络勒索黑手 从阻截APT攻击开始

中小企业中的办公文件正在越来越多地被黑客用来勒索赎金,TorrentLocker的模仿者CryptoFortress可以加密网络共享文件,Ransomweb(CRYPWEB)更是可以加密网站和网页服务器。...

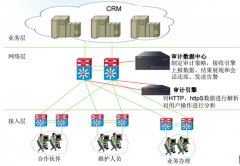

启明星辰部署某客户大型CRM系统敏感信息审计案例

CRM系统承载了公司大部分的核心敏感数据,但是,目前对于数据的流转过程、正常业务需求和办公需求导出的数据缺乏有效管控手段,存在泄密的风险。...

Radware:10大互联网个人安全法则

Radware安全专家向用户提供有关如何更好地做出互联网安全决策的建议,Radware安全专家提炼出了以下这10个可以确保用户级安全的观点。...

LTE网络面临新威胁 华为携手运营商共商应对之策

由中国通信标准化协会主办、华为承办的LTE无线网络安全研讨会在北京召开,对LTE安全网关部署场景、威胁研究成果以及产品方案进行了深入介绍。...

手机漏洞泄露用户隐私 魅族称不算“大事故”

魅族手机深陷“用户隐私泄露”的漩涡,魅族公关部:有些网友过分紧张,此次泄露的信息很少,不是特别大的一个事故,不用太恐慌。...

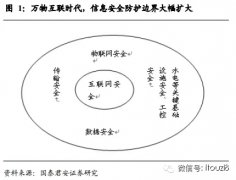

信息安全行业深度研究报告

政策将持续加码,2015-16年信息安全行业增速有望好于预期。,未来几年我国政府将加大在信息安全上的投入,整个行业市场规模增速有望超过30%,好于市场预期。...

反恶意软件沙盒技术选择 智能沙盒 vs. 传统沙盒

沙盒技术对恶意软件的分析是抵御高级威胁的战斗中必不可少的工具;智能沙盒可分析旨在逃避沙盒分析的恶意软件,这是恶意软件编写者与试图阻止这些攻击的人之间持续进行的军备竞赛的中的最新进展。...

知道创宇公测漏洞平台 百万计划补贴“黑客”

该平台于7月7日开始内测,其将为“黑客”提供参考、分享和学习安全漏洞的平台。该平台将成为一个提供漏洞威胁情报信息和交易的平台,其将采取积分奖励制度。...

知己知彼 常见的几种黑客攻击技术分析

公司基础设施的信息有什么价值?你真的知道有多少敏感信息是向公众公开的或是略施小计就可以获得的?任何一个厉害的黑客攻击的第一步就是对目标的侦察。让我们来看一下几种常见的技术,还有如何防止他们。...

Hacking Team泄露数据表明韩国、哈萨克斯坦针对中国发起网络攻击

本文为Hacking Team泄露的400GB数据当中,查到韩国和哈萨克斯坦曾跟Hacking Team合作利用其开发漏洞利用工具发起针对中国攻击的证据。...